Kann ein Newslettertool E-Mails im Namen Ihres CEOs verschicken? Vermutlich schon

„Bitte richten Sie den folgenden TXT-Eintrag auf Ihrer Domain ein:

`mailchimp1._domainkey.p-square.digital IN TXT „v=DKIM1; k=rsa; h=sha256; p=MII....“`“

Das ist eine Anfrage, die ich schon hunderte Male von externen Anbietern erhalten habe.

Und das ist doch gut, oder? Das macht doch meine E-Mails sicherer. Oder?

Klar – aber wenn ich diesen DNS-Eintrag in meine Zone einfüge, habe ich gerade die kryptografischen Signaturrechte für meine gesamte Domain an ein anderes Unternehmen übergeben.

Dieses Unternehmen kann nun E-Mails als jens.hoffrichter@p-square.digital oder ceo@p-square.digital versenden – ohne mein Wissen, ohne dass es jemand bemerkt. Denn diese E-Mails sind legitim. Kryptografisch signiert. Sie bestehen jede Überprüfung.

Versuchen Sie mal zu beweisen, dass ich sie nicht gesendet habe.

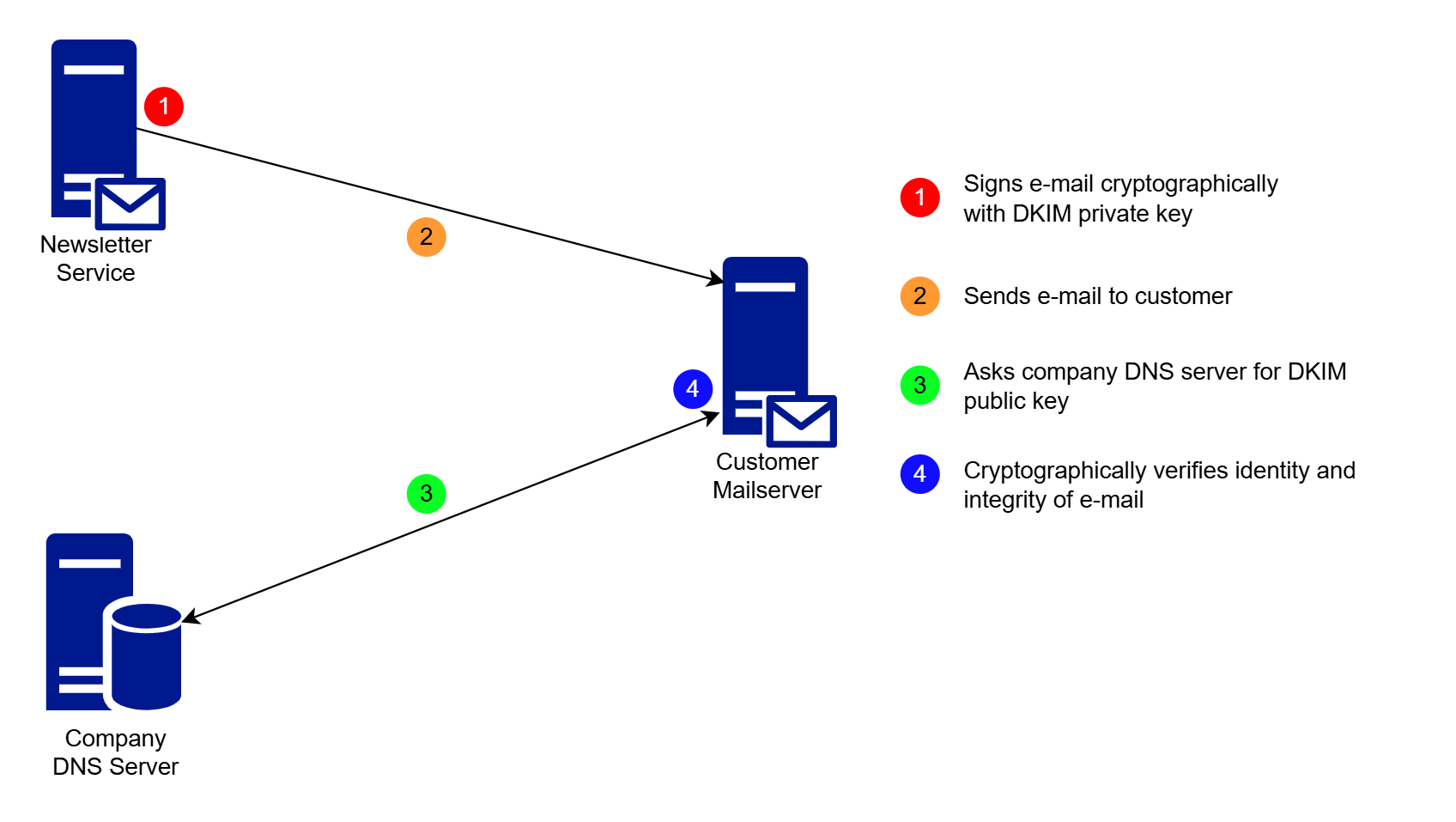

Was DKIM tatsächlich tut

Was Sie gerade im DNS veröffentlicht haben, ist der kryptografische öffentliche Schlüssel für DomainKeys Identified Mail (DKIM). Die andere Seite – in diesem Beispiel Mailchimp – besitzt den entsprechenden privaten Schlüssel. Dort wird er verwendet, um ausgehende E-Mails in Ihrem Namen zu signieren. Empfangende Mailserver rufen den öffentlichen Schlüssel aus dem DNS ab, überprüfen die Signatur und bestätigen, dass die E-Mail von einem autorisierten Absender stammt.

(DNSSEC sollte hier obligatorisch sein – aber das ist ein Thema für einen separaten Artikel.)

DKIM ist nicht mehr optional. Google und Microsoft verlangen es mittlerweile für die Zustellung an Gmail und Outlook.com. Wenn Sie zudem DMARC einsetzen – was Sie tun sollten – wird DKIM zu einer zwingenden Voraussetzung.

Was nicht sofort ersichtlich ist und woran die meisten Menschen nicht denken: DKIM funktioniert auf Domain-Ebene. Sie können die Signaturrechte nicht auf bestimmte E-Mail-Adressen beschränken, und wer auch immer den privaten Schlüssel besitzt, kann E-Mails als jede Adresse auf dieser Domain signieren.

Dieser SaaS-Anbieter sollte E-Mails für eine einzige Absenderadresse oder für eine begrenzte Anzahl von Adressen versenden – doch nun kann er legitime E-Mails von jeder Adresse in Ihrer Domain versenden.

Ich möchte hier keineswegs unterstellen, dass Mailchimp als Anbieter etwas falsch macht. Sie sorgen dafür, dass ihre Plattform funktioniert. Es liegt an dem Unternehmen, das den Dienst nutzt, sicherzustellen, dass es sich nicht selbst gefährdet. Mailchimp erfüllt lediglich die Wünsche der Kunden.

Warum die tatsächlichen Auswirkungen dieser Änderung oft verborgen bleiben

Die meisten Teams behandeln die DKIM-Einrichtung als routinemäßige DNS-Konfiguration. Das Marketing fordert einen Eintrag an, DNS veröffentlicht ihn, fertig. Niemand nimmt sich die Minute, um einmal genau nachzudenken, was er tatsächlich autorisiert hat.

Ich habe dieses Diskussion während meiner Zeit als Hostmaster und Postmaster bei einem großen Automobil-OEM oft geführt. Da ich beides war, kannte ich die Spannungen zwischen den unterschiedlichen Zielen und konnte dort zur Diskussion beitragen.

Die Diskussion drehte sich seit Monaten im Kreis: Ist es akzeptabel, DKIM-Schlüssel mit SaaS-Anbietern zu teilen? Die Sicherheitsabteilung sagte nein. Die Rechtsabteilung sagte vielleicht. Die IT-Abteilung sagte, es hänge vom Anbieter ab.

Die Debatte endete, als ich es konkret machte: Wenn Ihre SaaS-Software den privaten DKIM-Schlüssel für Ihre primäre Domain besitzt, kann sie authentifizierte E-Mails als Ihr CEO versenden.

Sollte dieser Anbieter dazu in der Lage sein? Nein. Würden SPF, DKIM und DMARC alle bestehen? Ja. Könnte ein Sicherheitsteam oder ein Sicherheitstool den Unterschied zu einer legitimen E-Mail erkennen? Nein, denn Sie haben ihnen jeden Hinweis gegeben, dass dies eine legitime E-Mail ist. Im Grunde genommen ist dies eine legitime E-Mail.

Aber selbst Ihr eigenes Sicherheitsteam hat keine Möglichkeit herauszufinden, welche E-Mails an welche Empfänger gesendet wurden und wie viele es waren. Denn diese E-Mails berühren niemals Ihre eigene Infrastruktur. Sie werden erst benachrichtigt, wenn die Beschwerden hereinströmen oder die Reputation Ihrer E-Mail-Domain auf null sinkt.

Das war das Ende dieser Diskussion.

Das Ergebnis war eine klare Richtlinie: DKIM-Privatschlüssel für primäre E-Mail-Domains müssen ausnahmslos auf dem firmeneigenen SMTP-Gateway verbleiben.

Warum das Problem trotzdem oft weiterbesteht

Selbst wenn das Risiko erkannt wird, verbessert sich die Situation selten von selbst. Dieses Thema befindet sich in einem Bermuda-Dreieck zwischen drei Teams:

- E-Mail-Administratoren wollen die Verantwortung nicht übernehmen – es ist nicht ihr System, das die E-Mails versendet

- DNS-Teams behandeln es als Routine – „nur ein weiterer Eintrag“

- Marketing ist zufrieden – es sorgt dafür, dass ihre Kampagnen funktionieren

Niemand überprüft, welche Anbieter derzeit über Signaturberechtigung verfügen. Niemand widerruft Schlüssel von Anbietern, die nicht mehr unter Vertrag stehen. Die Anzahl externer Parteien mit Signaturrechten für Ihre primäre Domain wächst im Laufe der Zeit still und leise an.

Die einzig akzeptable Lösung

Wenn die DKIM-Schlüssel Ihrer primären E-Mail-Domain ausschließlich auf Ihrem SMTP-Gateway liegen – sei es Ihrem eigenen oder dem Ihres primären E-Mail-Dienstes – haben externe Anbieter genau zwei Optionen:

Verwenden Sie eine Subdomain oder eine dedizierte Versanddomain

Führen Sie Marketing- und Massen-E-Mails über eine dedizierte Domain durch – news.company.com oder company-newsletter.com. Dies trennt die Signaturberechtigung vollständig von Ihrer primären Domain.

Das Marketing wird sich dagegen wehren – es möchte von einer persönlichen, wieder erkennbaren Absenderadresse versenden, und das ist verständlich, aber wägen Sie diese Präferenz gegen die Übergabe der Signaturberechtigung für Ihre primäre Domain an die gemeinsam genutzte Infrastruktur eines SaaS-Anbieters ab.

Verwenden Sie einen SMTP-Relay, den Sie kontrollieren

Leiten Sie externe Massen-E-Mails über einen von Ihnen betriebenen SMTP-Dienst, bei dem Sie kontrollieren, welche Absenderadressen zulässig sind. Viele Massen-E-Mail-Plattformen unterstützen externes SMTP, was bedeutet, dass der Anbieter die Zustellungslogik übernimmt, während Ihr Gateway die Schlüssel verwaltet.

Microsoft 365 ist hier ungeeignet – es legt strenge Beschränkungen für den Massenversand fest (etwa 10.000 E-Mails pro Stunde pro Adresse, 1.000 Empfänger pro Stunde bei letzter Überprüfung), die im Widerspruch zu typischen Kampagnenvolumina stehen, und nicht alle Massen-E-Mail-Plattformen unterstützen externes SMTP überhaupt, was die Auswahl an Anbietern einschränkt.

Keine der beiden Optionen ist völlig reibungslos, aber beide lassen die Signaturberechtigung dort, wo sie hingehört.

Mir wurde bereits vorgeworfen, in meiner Sichtweise diesbezüglich radikal zu sein, dass dies eine zu extreme Haltung sei. Ich bin anderer Meinung, da der Ruf und die Sicherheit meines Unternehmens und meiner Kunden geschützt werden sollten, wo es vernünftige Alternativen gibt. Und die gibt es hier.

Kann also jedes Newsletter-Tool von meiner Domain aus versenden?

Natürlich nicht. Nur diejenigen, die Sie zuvor autorisiert haben.

Aber in meiner Zeit in dieser sehr spezialisierten Nische bin ich noch nie auf einen Audit dieser Einträge gestoßen. Sie sind da, und normalerweise schaden sie niemandem. Meistens ist nicht einmal leicht ersichtlich, wer diesen Eintrag angefordert hat.

Ihn drin zu lassen, kostet Sie nichts. Ihn zu löschen könnte etwas kaputtmachen, und plötzlich sitzt Ihnen ein Marketingmanager im Nacken, weil Sie seine Kampagne ruiniert haben.

Also bleibt der Eintrag drin, weil es die reibungslose Lösung ist.

Wichtigste Erkenntnisse

- Die Veröffentlichung eines DKIM-Schlüssels gewährt Signaturberechtigung für Ihre gesamte Domain – jede Adresse, jede Nachricht

- Es gibt keine Möglichkeit, DKIM-Rechte auf bestimmte E-Mail-Adressen zu beschränken

- Jeder externe Anbieter mit einem DKIM-Schlüssel für Ihre primäre Domain kann authentifizierte E-Mails als beliebige Person in Ihrer Organisation versenden

- Die konkrete Frage, die die Debatte beendet: Sollte [Anbieter] in der Lage sein, E-Mails als Ihr CEO zu versenden und dabei alle Authentifizierungsprüfungen zu bestehen?

- Die Antwort aus Sicht der Richtlinien ist eindeutig: DKIM-Schlüssel für Primärdomains gehören auf Ihr eigenes SMTP-Gateway – externe Anbieter nutzen eine Subdomain oder Ihren Relay-Server

- Überprüfen Sie Ihre aktuellen DKIM-Einträge regelmäßig, um festzustellen, ob sie noch verwendet werden

Fazit

Ob ein Anbieter E-Mails als Ihre Organisation versenden darf oder nicht, ist eine Frage der Richtlinien, kein Konfigurationsdetail – und die meisten Unternehmen haben diese Frage nie explizit gestellt. Sie haben sie standardmäßig beantwortet, einen TXT-Eintrag nach dem anderen.

Finden Sie zunächst heraus, welche externen Anbieter derzeit über DKIM-Signaturrechte für Ihre Domains verfügen.

DKIM-Schlüsselverwaltungs-Audit

Wir prüfen die DKIM-Konfiguration Ihrer Domains: welche Schlüssel vorhanden sind, welche Anbieter über Signaturrechte verfügen und welche Einträge veraltet oder nicht mehr benötigt werden. Fester Umfang, fester Preis.

Vereinbaren Sie einen unverbindlichen Termin direkt mit mir!